Comment bloquer la plupart des liens de Pishing:

1 – On bloque les extensions de nom de domaines « exotiques »

Une extension de domaine (en anglais TLD – Top-Level Domain) correspond à la partie finale d’un nom de domaine :

.fr, .com, .org, etc.

On compte aujourd’hui environ 1 400 extensions disponibles. Beaucoup sont légitimes, mais une partie est surutilisée par les cybercriminels, car ces extensions sont souvent :

- très bon marché ;

- disponibles en masse (enregistrements automatisés) ;

- soumis à des contrôles d’identité parfois faibles ;

- faciles à remplacer très vite après fermeture d’un domaine frauduleux.

Elles sont utilisées pour héberger :

des pages de phishing (hameçonnage), des malwares (virus, ransomwares, chevaux de Troie),

et des arnaques « éclairs ».

Exemples typiques : .xyz, .top, .click, .live, .loan, .download, .zip, ainsi que certains TLD « pays » très exploités (.ru, .cn, etc.).

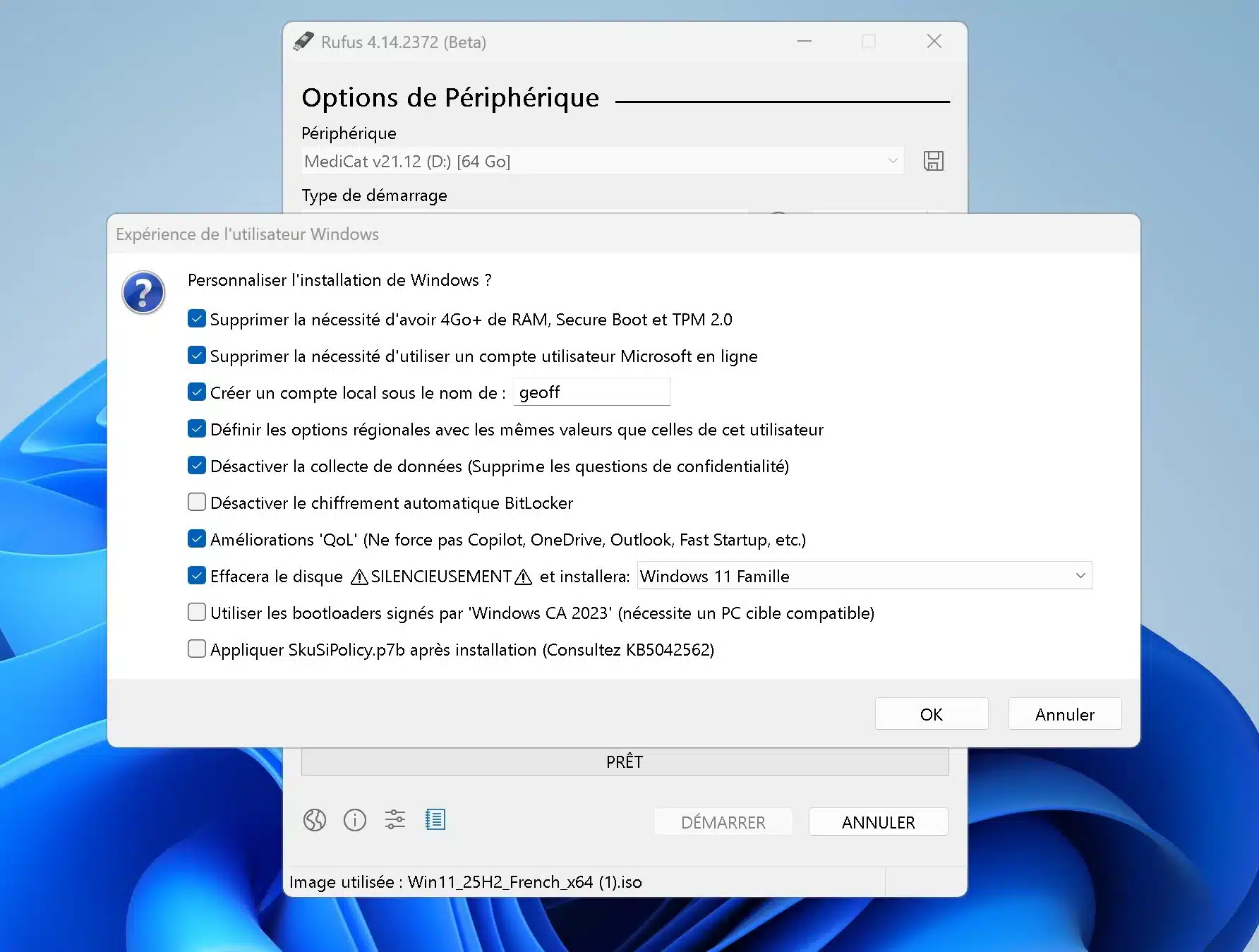

Le système de cybersécurité Cerbère, développé et administré par 3WConseils à Lisieux (Calvados),

bloque par défaut des extensions à risque afin de supprimer une grande partie des liens utilisés dans les campagnes de phishing.

2 – On applique des règles de filtrage sur des mots-clés de noms de banques et de services publics

En pratique, les cybercriminels emploient des noms « crédibles » pour piéger :

une banque, un service public, ou un terme de confiance comme secure, login, auth, compte, amende, etc.

3WConseils a donc mis en place, dans AdGuard, des règles spécifiques basées sur des chaînes de caractères liées aux banques françaises et aux services publics français.

Objectif :

- les bons sites (officiels) sont explicitement autorisés ;

- les imitations sont bloquées, même si elles ressemblent beaucoup.

Deux exemples concrets (sans détailler les listes)

Exemple 1 (banque) : un faux domaine du type

creditmutuel-securite.xyz ou secure-bred-login.top est typique du phishing :

il combine des mots-clés bancaires crédibles avec une extension à risque.

À l’inverse, les domaines officiels (ex. creditmutuel.fr, bred.fr et certains sous-domaines officiels)

restent autorisés pour garantir un usage normal.

Exemple 2 (service public) : un faux domaine du type

ameli-remboursement.click ou gouv-antai-verif.site reprend des mots-clés administratifs

et des constructions fréquemment vues dans les campagnes d’arnaques.

À l’inverse, les domaines officiels (ex. ameli.fr, gouv.fr, service-public.fr,

antai.gouv.fr) sont autorisés explicitement.

le mail arrivera, mais le lien devient inutilisable

Le mail de phishing arrivera dans la boîte de réception mais un clic sur le lien enverra sur « site innacessible »

le phishing n’est dangereux que si le lien fonctionne et que l’internaute donne des renseignements sur un faux site.

Cerbère intègre un DNS privé AdGuard. Résultat :

- si l’extension du domaine est dans la liste des TLD à risque, le domaine ne se résout pas ;

- le site ne s’ouvre pas ;

- l’utilisateur clique, mais la tentative échoue : le phishing devient inopérant.

C’est une différence majeure : on ne dépend pas uniquement d’un antivirus ou d’un « filtre mail ».

On empêche directement la connexion au faux site.

Pourquoi l’association des techniques est particulièrement efficace

Beaucoup de solutions se contentent de « détecter » après coup. Ici, la logique est plus robuste : empêcher l’accès.

En combinant :

- blocage des extensions exotiques (TLD à risque),

- blocage des imitations par mots-clés (banques / services publics),

- autorisation explicite des vrais domaines (pour éviter de gêner les usages légitimes),

on obtient un effet concret : la plupart des liens de phishing deviennent inopérants, même si l’utilisateur clique.

Cela réduit fortement le risque n°1 sur Internet : l’hameçonnage.

3 – on fait un blocage massif des IP criminelles

Cerbère ne se limite pas au DNS. Le boîtier / routeur Cerbère déployé par 3WConseils ajoute une défense réseau :

filtrage par pays à risque et blocage des infrastructures connues via des listes de menaces.

Concrètement, Cerbère s’appuie sur 11 IPsets (listes ASN / menaces) totalisant environ

87 037 IPs / préfixes, ce qui représente de l’ordre de 500 000 adresses IP criminelles bloquées

de manière proactive.

Même si un domaine malveillant échappait au filtrage DNS, il est fréquent que son serveur ou son infrastructure d’attaque

soit déjà dans ces listes, donc bloqué au niveau IP.

4 – On bloque les pays dangereux

Cerbère En focntion de votre contexte on peut aller jusqu’a bloquer tous les pays du monde sauf la france et ne laisser passer via des lsites blanches que les domaines avec lesquels une activité vous est indispensable . En pratique en standard cerbère bloque la Chine, la Russie, Le bresil , L’ukraine, La corée du nord , le vietnam . Ajouter un pays se fait en un clic de souris.

Conclusion

Le phishing prospère sur une réalité : l’utilisateur clique, et le lien s’ouvre.

Avec Cerbère (3WConseils, Lisieux), l’approche est directe :

- les extensions à risque sont bloquées ;

- les imitations banques/administrations sont bloquées par règles de chaînes de caractères ;

- les bons domaines sont autorisés explicitement ;

- les infrastructures criminelles sont bloquées au niveau IP.

Résultat : dans la majorité des cas, le mail de phishing peut arriver, mais le lien devient inutilisable.

C’est ce qui réduit fortement le risque réel.

3WConseils – Lisieux (Calvados) – Cybersécurité locale avec le boîtier Cerbère.