Comprendre comment vous êtes pisté sur Internet et par qui

Internet est souvent présenté comme un espace de liberté. En réalité, c’est l’environnement le plus surveillé jamais créé. Chaque action, qu’il s’agisse d’un clic, d’une ouverture d’application ou d’une simple connexion réseau, génère une trace exploitable.

Cette surveillance se répartit entre plusieurs catégories d’acteurs, dont les intérêts sont très différents mais complémentaires. Voici une synthèse claire de ce qu’ils voient, comment ils le voient et ce qu’ils en font.

1. Les Fournisseurs d’Accès Internet (FAI)

Les FAI (Orange, SFR, Free, Bouygues, etc.) contrôlent l’infrastructure qui relie votre équipement au réseau mondial. Ils disposent donc d’une visibilité technique quasi complète sur votre trafic.

Ce qu’ils voient réellement

- Les requêtes DNS : le FAI sait à quels sites vous vous connectez, quand, à quelle fréquence et pendant combien de temps.

- Le volume de données : il identifie si vous regardez un film en streaming, téléchargez un fichier ou consultez simplement une page.

- Votre adresse IP publique : permet de vous identifier formellement. D’où l’intérêt d’un VPN qui remplace votre IP par une autre.

Relations avec les autorités

- Conservation obligatoire des logs pendant un an, voire plus en cas de surveillance judiciaire.

- Utilisation par ARCOM (ex-HADOPI) pour lutter contre le piratage et certains services IPTV illégaux.

- Obligation légale d’identification : en cas d’infraction, le FAI fournit votre identité complète à partir de votre IP.

2. Les Marques et Régies Publicitaires

Leur objectif est d’analyser votre comportement, dresser un profil et maximiser la monétisation commerciale.

Les Cookies

Les cookies tiers sont déposés par les régies publicitaires. Intégrées sur Google, Facebook, Amazon et la quasi-totalité des sites commerciaux, ces régies suivent vos déplacements site par site.

Identifiant publicitaire mobile

- IDFA (Apple) / GAID (Google) : identifiants uniques permettant le suivi entre applications, indépendamment des cookies.

Le Fingerprinting

Technique d’identification sans dépôt de fichier, basée sur la configuration matérielle et logicielle : adresse MAC, processeur, écran, résolution. Il devient possible de déterminer votre catégorie sociale pour adapter les publicités. Exemple : un Mac haut de gamme recevra des offres différentes d’un vieux PC sous Windows 7.

3. Les Géants du Numérique et Éditeurs de Logiciels

- Consolidation totale des données via Android, Chrome, Maps, Gmail, YouTube.

- Surveillance permanente de la position géographique et de l’activité numérique.

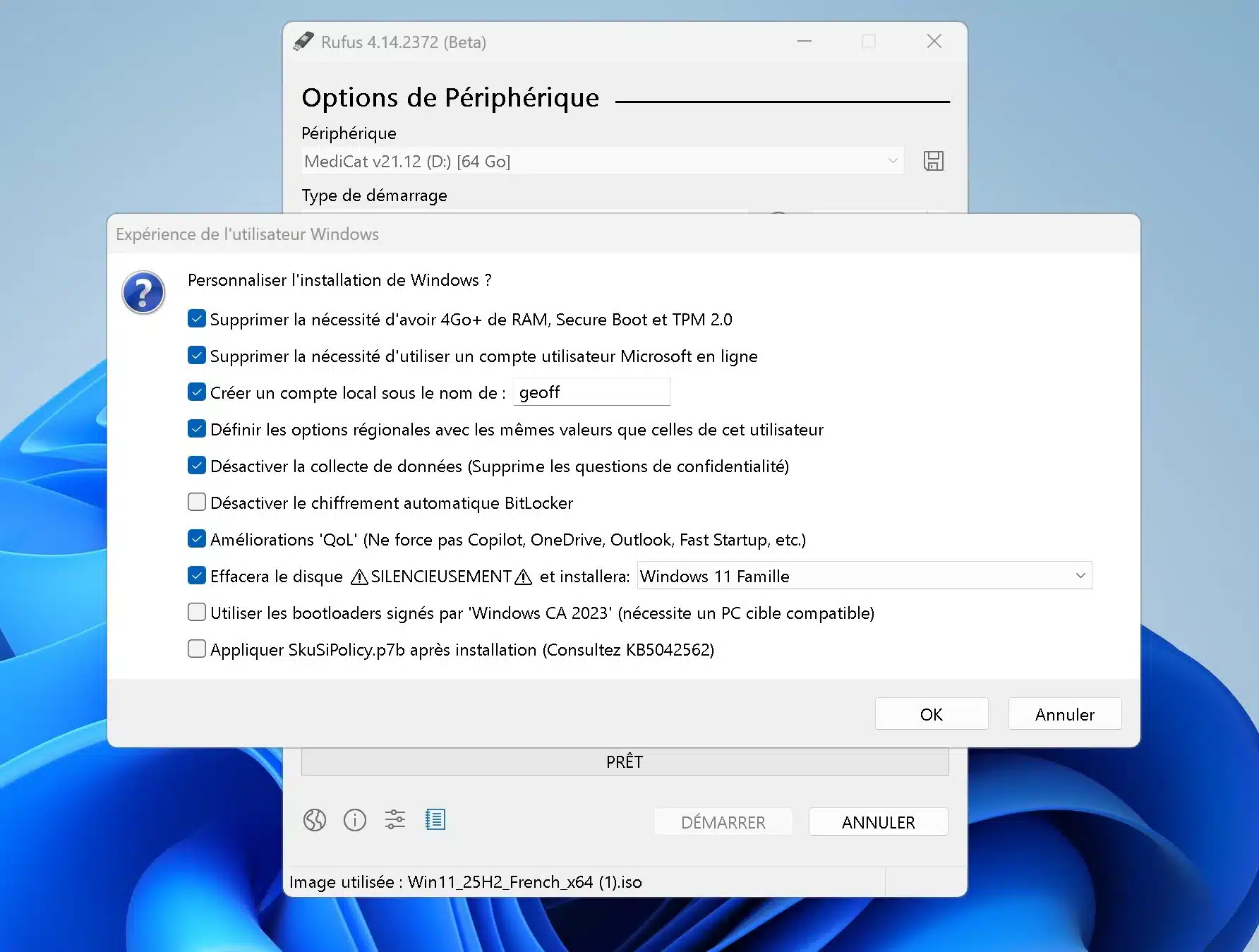

Microsoft

- Télémétrie intégrée dans Windows 10/11.

- Identifiant publicitaire actif par défaut.

- Collecte étendue via Office 365 et LinkedIn.

Adobe

- Contrôle d’utilisation via Creative Cloud.

- Analyse comportementale via Adobe Experience Cloud.

Conclusion

Le traçage numérique n’est pas issu d’un seul acteur, mais d’une combinaison structurée :

- Les FAI savent où vous allez et quand.

- Les régies publicitaires savent ce qui vous intéresse.

- Les systèmes d’exploitation savent qui vous êtes et ce que vous faites.

Les solutions classiques (VPN, bloqueurs de publicité, navigateurs alternatifs) ne suffisent plus. Pour être protégé, il faut agir au niveau du réseau, avant même que les données quittent votre domicile ou votre entreprise.

Une approche radicalement différente : Cerbère de 3WConseils

La solution Cerbère repose sur un routeur intelligent doté d’un pare-feu avancé, conçu pour bloquer la majorité des sources de traçage à la racine du réseau :

- Gestion de plus de 85 000 blocs ASN (DROP, EDROP, blacklists, etc.).

- Blocage massif et sélectif de pays entiers.

- Filtrage de près de 50 % du trafic mondial via AdGuard DNS.

- Intégration d’un VPN pour masquer l’adresse IP réelle.

Grâce à cette architecture, les entités qui vous pistent voient presque plus rien. Cerbère protège vos appareils avant l’envoi d’informations vers l’extérieur. Ce n’est pas un logiciel ni une extension : c’est une ligne de défense physique et logicielle indépendante.